На минувшей неделе официальный представитель ФСБ заявил, что за год объекты критической информационной инфраструктуры России подвергались атакам около 70 млн раз и "большинство компьютерных атак были из-за рубежа". В это же время за рубежом не утихают дебаты о злонамеренных действиях "русских хакеров" в США и Европе. Поступают и свежие новости с "фронтов": кибератаке подверглись Вооруженные силы Швеции, в Евросоюзе констатировали, что под ударом серверы ЕС (110 попыток взлома только в Еврокомиссии), в Японии прошел спецсеминар для ключевых компаний в сфере энергетики и транспорта по кибербезопасности, поскольку угроза "вторжения" в их системы как никогда высока...

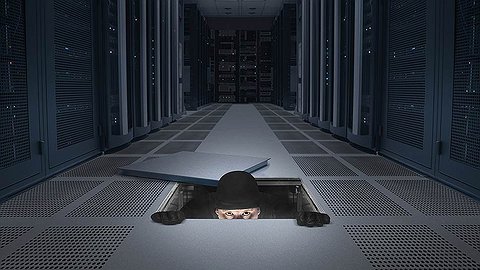

"Цифровой саботаж", иными словами, уже не выглядит экзотикой и выдумкой фантастов — это новая реальность, в которой мы живем. "Огонек" решил разобраться, что и кто стоит за участившимися случаями хакерских атак и можно ли говорить о конфликтах нового типа в киберпространстве. И еще: как устроена хакерская тусовка, чем черные хакеры отличаются от белых и сколько народу служит в наших и ненаших кибервойсках?

Если отбросить элементы шоу, то съезд хакеров выглядит скучно. На стульях, скамейках и пуфиках сидят люди с ноутбуками, пьют кофе, а по экранам ползут строчки кода. Публика — ничем не выделяющаяся, в футболках и толстовках с капюшонами, изредка — в рубашках, с рюкзачками за спиной. Ни дать ни взять — обычная конференция программистов. Само слово постепенно отходит в прошлое. Хакеры предпочитают именоваться нейтральным термином "исследователи".

— Раньше вокруг хакерства был некий ореол с весьма четкой атрибутикой, многие любили киберпанк, слушали своеобразную электронную музыку. Теперь этого уже меньше,— констатирует редактор журнала "Хакер" Илья Русанен.— Тогда хакеры вообще были больше на своей волне. Работа ведь требует нетривиального мышления и одновременно очень большой усидчивости, а все это накладывает отпечаток. Сейчас с приходом молодого поколения люди стали более нормальными, что ли.

Сам Илья начал интересоваться предметом, когда ему было 12 лет.

— Программы тогда были проще. Часто все, что нужно было сделать,— это обойти окошко регистрации, куда надо было ввести номер. Иногда достаточно просто запустить отладчик и в нужное место вставить инструкцию безусловного перехода,— говорит Русанен.— Сейчас эти самые простые хаки уже почти не встречаются.

Взлом для начинающих

Теперь программы защищены гораздо лучше, но зато накопилось и гораздо больше знаний и инструментов для их взлома, которыми хакеры охотно делятся с начинающими. В интернете полно мест, где новички могут освоить азы ремесла. Возьмем типичный хакерский форум. Часть тем здесь образовательные: например, подробно расписано, в каком виде принято продавать данные чужой банковской карты. В соседних ветках торгуют ворованными аккаунтами на разных платных сервисах. Рядом висят объявления о простых услугах. Скажем, взломать переписку в социальных сетях. Зачастую это еще и обман — никто ничего взламывать не собирается, а на недобросовестного хакера в полицию не пожалуешься. Впрочем, и тут есть свои ограничения.

— Например, на многих форумах запрещено открыто обсуждать все, что касается DDoS-атак (атаки на систему множеством запросов с целью вызвать отказ в обслуживании.— "О"). Если охота кого-то задидосить — решайте в приватном порядке. Даже если вы никого не знаете, для этого существует система репутации, система доверия. Есть человек с высокой репутацией на форуме, который выступает гарантом. Вы ему переводите деньги, он проконтролирует, чтобы исполнитель выполнил работу, и расплатится,— рассказывает Илья Русанен.

Конечно, серьезных вопросов на открытых площадках не обсуждают и ничего действительно ценного не продают. Чтобы купить, скажем, уязвимость нулевого дня (то есть ни разу еще не описанную и не использованную), придется отправиться в Глубокий интернет, на сайты которого не войдешь без специального шифрованного браузера. Там, например, работает известный форум Hell. Он не только в шифрованном интернете, но еще и платный для участников. Зато здесь хакеры обмениваются самым ценным. Впрочем, обмануть могут и тут. Общение идет на английском — благо без приличного языка хакером все равно не стать.

— Фактически уже неправильно говорить: русские хакеры или китайские хакеры. Все, что в интернете, глобализовано. Если я из Таиланда ищу уязвимость на американском сайте, то какой я хакер? — рассуждает руководитель отдела безопасности банковских систем компании Positive Technologies Тимур Юнусов.

Впрочем, некоторая национальная специализация все-таки сохраняется.

— Например, Восточная Европа всегда славилась фишингом (финансовым мошенничеством посредством фальшивых рассылок.— "О"). Китай известен ботами, которые уже достали весь интернет. Если вы ставите новый сервер, через полчаса на него придут китайские боты, будут всюду долбиться в поисках уязвимостей,— говорит Илья Русанен.— Раньше в России были мощные сообщества по кардингу (воровству банковских карт.— "О"). Но сейчас это сложно, дорого и можно за это легко получить неприятности.

Имеются среди хакеров, оказывается, и серьезные возрастные отличия. Младшее хакерское поколение росло уже в эпоху мобильных устройств и явно больше тяготеет к веб-технологиям. Получились довольно узкие специалисты, многие из которых никогда не видели бинарного кода и не знают, как работает память компьютера. Но им и не нужно — эти взломы берут на себя старики, которые, наоборот, слабее в веб-технологиях.

Хорошие, плохие, злые

В основном хакеры теперь делятся не на русских и китайских, а на white hat — "белые шляпы" (по-английски) — и black hat, то есть "черные шляпы". Терминология происходит из старых вестернов, где хорошие и плохие ковбои различались цветом головного убора. Белые, они же "этичные", хакеры живут тем, что тестируют программы и оборудование и сообщают обо всех найденных уязвимостях разработчикам.

Тут есть три варианта работы. Одни "белые шляпы" трудоустроены в компаниях, занимающихся аудитом безопасности. Другие идут на онлайн-площадки, вроде Hacker One, где фирмы сами предлагают поискать уязвимости в их системах за вознаграждение. За маленькую проблему платят 100 долларов. За серьезную — десятки тысяч.

— Высший пилотаж — по собственной инициативе заняться масштабными исследованиями, найти критическую уязвимость и уже с ней на руках обратиться в компанию. Это может принести и 100 тысяч долларов, и больше,— говорит Илья Русанен.— Правда, всегда есть риски, что ты предъявишь уязвимость, а в компании тебе вместо денег и благодарности начнут угрожать.

Здесь своя этика. Производителю оборудования или программы, где нашли уязвимость, описывают ее и дают 90 дней на исправление. После того как проблема решена или по прошествии трех месяцев описание уязвимости публикуется на профессиональных площадках. Для "белой шляпы" очень важно похвалиться своими достижениями. Для всего этого и проводятся всевозможные съезды хакеров. От крупных конференций, которых обычно две-три в год, до небольших еженедельных встреч.

— Большая часть тех, с кем я общаюсь-- это white hat. Они хорошо зарабатывают и спокойно спят по ночам. Работают в крупных компаниях, а в свободное время ищут уязвимости за вознаграждение,— говорит Тимур Юнусов.— Буквально несколько дней назад один мой бывший сотрудник заработал 40 тысяч долларов за то, что нашел уязвимость в одном из приложений Facebook. Я сам дважды получал награды от Microsoft.

Тимур начал интересоваться взломом в 17 лет. На дворе была середина нулевых, и можно было делать это легально. Он стал участвовать в hackquest — хакерских соревнованиях. А в 2009-м уже попал на работу в свою нынешнюю компанию — стал заниматься аудитом безопасности.

— Сейчас у каждого есть выбор. Если у тебя есть талант, ты можешь не только заниматься криминалом или работать на спецслужбы, ты можешь легально зарабатывать. Так безопаснее и спокойнее. Еще 10 лет назад этой возможности просто не было,— объясняет Илья Русанен.— Впрочем, я уверен, что чисто "этичных" хакеров не бывает. Любой человек, который когда-нибудь что-нибудь ломал, не откажется от удовольствия залезть в базу, скопировать просто для себя.

На этом фоне меньше стало и бессмысленного хулиганства, вроде знаменитого вируса "Чернобыль", повреждавшего материнские платы зараженных компьютеров безо всякой выгоды для своего создателя.

— Тот, кто написал "Чернобыль", был исследователем. Ему было прежде всего интересно, как сделать, чтобы компьютер "сгорел" от запуска одной программы,— уверен Тимур Юнусов.— Сейчас люди могут удовлетворить этот интерес на хакерских мероприятиях: сжечь кофеварку, взломать модель "умного дома".

Но есть и более прагматичный аргумент.

— В наше время ты понимаешь, что за любую уязвимость можешь заработать деньги или репутацию. Придумал, как что-нибудь взломать — иди к разработчику или готовь отчет. Зачем просто так сливать то, за что можно получить деньги? — рассуждает Илья Русанен.

Можно сказать, что вот он, справедливый порядок, когда и хакеры сыты, и компьютеры целы. А можно и по-другому: общество от хакеров просто откупается.

Ты можешь не только заниматься криминалом или работать на спецслужбы, ты можешь легально зарабатывать. Еще 10 лет назад этой возможности не было